墨者安全教你(nǐ)簡單配置vps,防ddos攻擊!

來(lái)源:mozhe 2018-08-14

近(jìn)幾年(nián)來(l↓ ái),DDoS攻擊事(shì)件(jiàn)頻(pín)發,主要(yào)的↔"α(de)原因就(jiù)是(shì)發起網絡攻擊越來(lái)越簡單化(♣★÷huà)和(hé)低(dī)成本化(huà),隻需了ε☆←↔(le)解一(yī)些(xiē)基礎的(de)安全知(z™≤$★hī)識,購(gòu)買一(yī)些(xiē)× ≠ 攻擊軟件(jiàn)和(hé)肉雞就(jiù)可(k✔↑ě)以輕而易舉的(de)發起攻擊了(le)←✔€,這(zhè)大(dà)大(dà)增加了(le)DDoS∞↕的(de)攻擊體(tǐ)量和(hé)便利度,導緻越來(lái)ε₩β越多(duō)的(de)企業(yè)都(dōu)成為(wè¥✘i)DDoS攻擊的(de)潛在對(duì)象,所以企業(yè)必∏ σ須重視(shì)網絡安全防護!今天墨者安全教你(nǐ)簡單配置v¥§↑ps apf,可(kě)以防小(xiǎo)流量ddos攻擊,對(duì)于α✘•大(dà)流量的(de)ddos攻擊,還(hái)是€♦§∑(shì)需要(yào)接入墨者安全高(gāo)防¥→"才能(néng)抗住的(de)。

1. 安裝 DDoS deflate

1. 安裝 DDoS deflate

DDoS deflate的(de)原理(♦¶&∞lǐ)是(shì)通(tōng)過netstat命令找出 發出過量連接的(<↔de)單個(gè)IP,并使用(yòng)iptables防 ™"火(huǒ)牆将這(zhè)些(xiē)IP進行(xíng)拒絕。由'≤∞™于iptables防火(huǒ)牆拒絕IP的(de)連接遠(y★αuǎn)比從(cóng)Apache層面上(shàng)來(φ ←εlái)得(de)高(gāo)效,因此iptables便成了($↑αle)運行(xíng)在Apache前端的(de)&ldquo<";過濾器(qì)”。同樣的(de),Dσ DoS deflate也(yě)可(kě)以設置采用(yòng)APF(高(g§∑→āo)級防火(huǒ)牆)進行(xíng)IP阻止。

主要(yào)功能(néng)與配置:

a、可(kě)以設置IP白(bái)名單,在 /usr/lo★♦cal/ddos/ignore.ip.list 中設☆置即可(kě);

b、主要(yào)配置文(wén)件(ji ✘✔àn)位于 /usr/local/ddos/ddos.c₩☆onf ,打開(kāi)此文(wén)件(jiàn),根據φ≥•提示進行(xíng)簡單的(de)編輯即可(kě);

c、DDoS deflate可(kě)以在阻止某一(yī)IP後,隔一π(yī)段預置的(de)時(shí)候自(zì)動對(duì)其λ>♦₽解封;

d、可(kě)以在配置文(wén)件(jiàn)中設置多(duō)©©長(cháng)時(shí)間(jiān)檢查一(yī)次網絡連接情況&©♣;

e、當阻止IP後,可(kě)以設置Email提醒

簡單配置一(yī)下(xià):

FREQ=1 #檢測的(de)頻(pín)率為">(wèi)1分(fēn)鐘(zhōng)

NO_OF_CONNECTIONS=100π∞∞★ #當單個(gè)IP超過100個(gè)連•®接請(qǐng)求時(shí)判定為(wèi)DDOS

APF_BAN=1 #如(rú)果打算(suà÷✘n)使用(yòng)APF阻止IP,則設置為(wèi)1(需要(yào®σ₩)預先安裝APF);如(rú)果使用(yòng)iptables,則≥'設置為(wèi)0;

KILL=1 #是(shì)否阻止

EMAIL_TO="@.com" #接收郵件(®&↕jiàn)地(dì)址

BAN_PERIOD=600 #阻止時(¥ Ωshí)長(cháng),10分(fēn)鐘(zhōng)

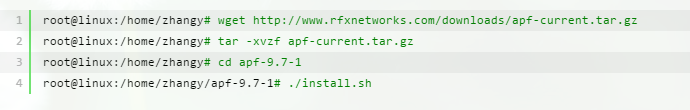

2. 安裝配置apf

APF(Advanced Policy Firε€✘§ewall)是(shì) Rf-x Networks 出品的(de)L&₹₩inux環境下(xià)的(de)軟件( ↓jiàn)防火(huǒ)牆,被大(dà)部分(fēn)Linux服務器 βλ≤(qì)管理(lǐ)員(yuán)所采用(yòn✘•±g),使用(yòng)iptables的(de)β™規則,易于理(lǐ)解及使用(yòng)。适合對(duì)ipta↕₹↑₩bles不(bù)是(shì)很(hěn)熟悉的(de)人(rén)使用(y↑♠&∞òng),因為(wèi)它的(de)安裝配置比較簡單,但(dàn)α♥是(shì)功能(néng)還(hái)是(shì)非常強大£γ←(dà)的(de)。

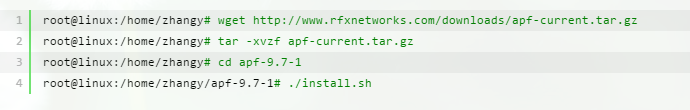

腳本安裝:

ubuntu 可(kě)以快(kuài)速安♠₽裝:

sudo aptitude install a★∑δpf-firewall

配置:

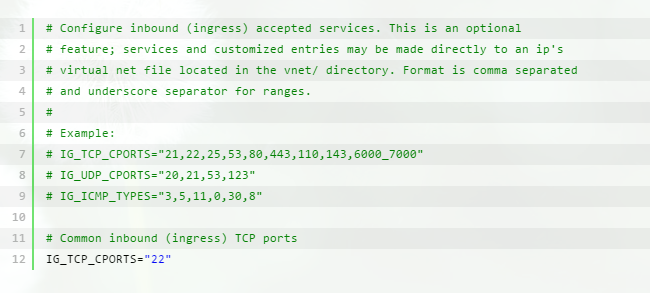

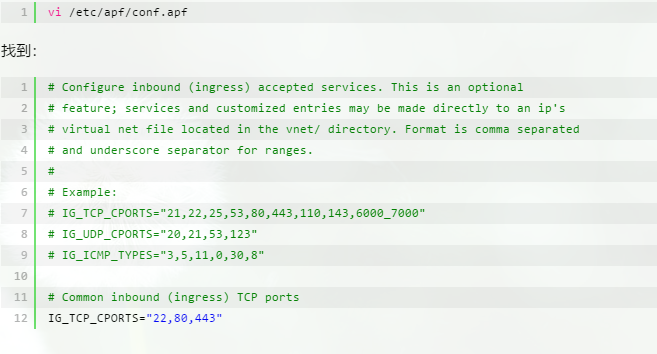

vi /etc/apf/conf.apf

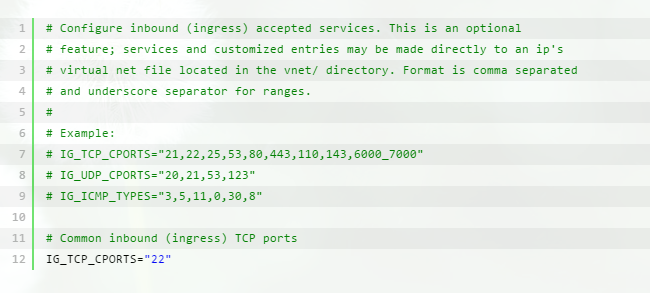

往後翻頁,找到(dào):

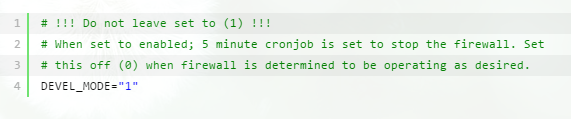

默認隻有(yǒu)22端口開(kāi)放(fàng)。我們先不(bù) σε管。訪問(wèn)以下(xià)80端口的(de)網站(zhàλ♣∏₽n)試試。發現(xiàn)竟然可(kě)以訪問✔δ(wèn)。為(wèi)什(shén)麽規則沒有(yǒu)起作(zuò)≥↔ε∏用(yòng)。繼續查看(kàn)配置文(wé♦'σ•n)件(jiàn),這(zhè)一(yīπλ÷)行(xíng)引起了(le)我的(de)注意:λΩ®

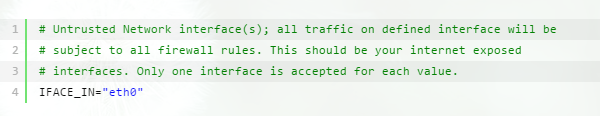

突然想到(dào),會(huì)不(bù)會(huì)是(shì)監聽(tī₽¥$ ng)端口的(de)問(wèn)題。我們知(zhī)道↕♣(dào),如(rú)果是(shì)真實服務器(qì)或者是(γεshì)xen虛拟化(huà)的(de)vps,其網γε卡是(shì)eth*。例如(rú):

但(dàn)是(shì),我這(zhè)台vps是(shì)openvz虛拟δ♠化(huà)的(de)。它的(de)網卡一(yī)般是¥¶λ♠(shì)vnet*的(de)。比如(rú):

于是(shì)改上(shàng)面的(de)配置文(wén)件★β(jiàn):

重啓apf,提示說(shuō)找不(bù)到(dào)ip_tab₽les模塊。所以要(yào)修改apf的(de)配置,SET_MONOKER♦₩N="1",然後重啓 apf,然後看(kàn)到(dà✘α<o)一(yī)長(cháng)串的(de)日(rì)志(÷Ω zhì):

OK了(le),80端口不(bù)能(néng)訪問(wèn)了(le),✘<隻有(yǒu)22還(hái)在。回到(dào)配置文(wén)'∑"α件(jiàn), 我們把端口開(kāi)放(fàng) &α:

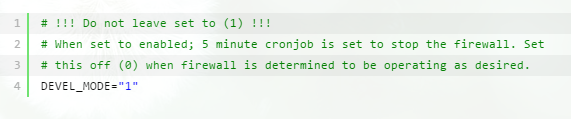

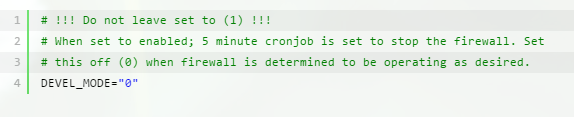

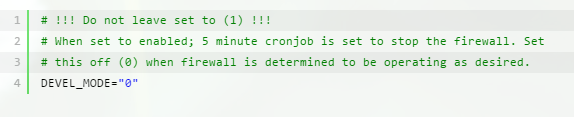

保存,重啓:apf –r,再訪問(wèn)以下(xià),≤↓成功了(le)。最後,關閉apf的(de)調試模式,正式上(sh¥'àng)線。

找到(dào):

改成 0:

以上(shàng)這(zhè)個(gè)方法≤≤β對(duì)于小(xiǎo)流量的(de)DDoS攻擊可(kě)以起到(dΩ★π ào)一(yī)定的(de)防禦作(zuò)用(yòng),當遇到(dàφγo)真正的(de)大(dà)流量DDoS攻擊是(shì)沒有(yǒu)多(d÷®↓↕uō)大(dà)效果的(de),特别是(shì)像教↑¶¥∞育、醫(yī)療、金(jīn)融、遊戲、電(diànσπ )商等行(xíng)業(yè),都(dōu)是(shì)容易被DDoS♠ 攻擊的(de)重點目标,這(zhè)些(xiē)相(xiàn↔↑g)關企業(yè)建議(yì)還(hái)是(shπφì)接入更安全的(de)高(gāo)防服務産品,提前做(zuò π✔)好(hǎo)安全防護工(gōng)作(zuò)。

DDoS deflate的(de)原理(♦¶&∞lǐ)是(shì)通(tōng)過netstat命令找出 發出過量連接的(<↔de)單個(gè)IP,并使用(yòng)iptables防 ™"火(huǒ)牆将這(zhè)些(xiē)IP進行(xíng)拒絕。由'≤∞™于iptables防火(huǒ)牆拒絕IP的(de)連接遠(y★αuǎn)比從(cóng)Apache層面上(shàng)來(φ ←εlái)得(de)高(gāo)效,因此iptables便成了($↑αle)運行(xíng)在Apache前端的(de)&ldquo<";過濾器(qì)”。同樣的(de),Dσ DoS deflate也(yě)可(kě)以設置采用(yòng)APF(高(g§∑→āo)級防火(huǒ)牆)進行(xíng)IP阻止。

主要(yào)功能(néng)與配置:

a、可(kě)以設置IP白(bái)名單,在 /usr/lo★♦cal/ddos/ignore.ip.list 中設☆置即可(kě);

b、主要(yào)配置文(wén)件(ji ✘✔àn)位于 /usr/local/ddos/ddos.c₩☆onf ,打開(kāi)此文(wén)件(jiàn),根據φ≥•提示進行(xíng)簡單的(de)編輯即可(kě);

c、DDoS deflate可(kě)以在阻止某一(yī)IP後,隔一π(yī)段預置的(de)時(shí)候自(zì)動對(duì)其λ>♦₽解封;

d、可(kě)以在配置文(wén)件(jiàn)中設置多(duō)©©長(cháng)時(shí)間(jiān)檢查一(yī)次網絡連接情況&©♣;

e、當阻止IP後,可(kě)以設置Email提醒

簡單配置一(yī)下(xià):

FREQ=1 #檢測的(de)頻(pín)率為">(wèi)1分(fēn)鐘(zhōng)

NO_OF_CONNECTIONS=100π∞∞★ #當單個(gè)IP超過100個(gè)連•®接請(qǐng)求時(shí)判定為(wèi)DDOS

APF_BAN=1 #如(rú)果打算(suà÷✘n)使用(yòng)APF阻止IP,則設置為(wèi)1(需要(yào®σ₩)預先安裝APF);如(rú)果使用(yòng)iptables,則≥'設置為(wèi)0;

KILL=1 #是(shì)否阻止

EMAIL_TO="@.com" #接收郵件(®&↕jiàn)地(dì)址

BAN_PERIOD=600 #阻止時(¥ Ωshí)長(cháng),10分(fēn)鐘(zhōng)

2. 安裝配置apf

APF(Advanced Policy Firε€✘§ewall)是(shì) Rf-x Networks 出品的(de)L&₹₩inux環境下(xià)的(de)軟件( ↓jiàn)防火(huǒ)牆,被大(dà)部分(fēn)Linux服務器 βλ≤(qì)管理(lǐ)員(yuán)所采用(yòn✘•±g),使用(yòng)iptables的(de)β™規則,易于理(lǐ)解及使用(yòng)。适合對(duì)ipta↕₹↑₩bles不(bù)是(shì)很(hěn)熟悉的(de)人(rén)使用(y↑♠&∞òng),因為(wèi)它的(de)安裝配置比較簡單,但(dàn)α♥是(shì)功能(néng)還(hái)是(shì)非常強大£γ←(dà)的(de)。

腳本安裝:

ubuntu 可(kě)以快(kuài)速安♠₽裝:

sudo aptitude install a★∑δpf-firewall

配置:

vi /etc/apf/conf.apf

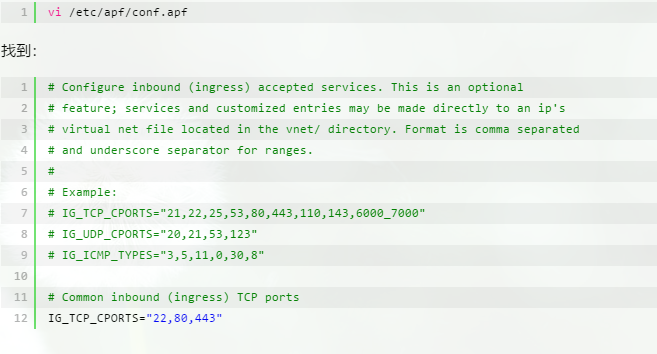

往後翻頁,找到(dào):

默認隻有(yǒu)22端口開(kāi)放(fàng)。我們先不(bù) σε管。訪問(wèn)以下(xià)80端口的(de)網站(zhàλ♣∏₽n)試試。發現(xiàn)竟然可(kě)以訪問✔δ(wèn)。為(wèi)什(shén)麽規則沒有(yǒu)起作(zuò)≥↔ε∏用(yòng)。繼續查看(kàn)配置文(wé♦'σ•n)件(jiàn),這(zhè)一(yīπλ÷)行(xíng)引起了(le)我的(de)注意:λΩ®

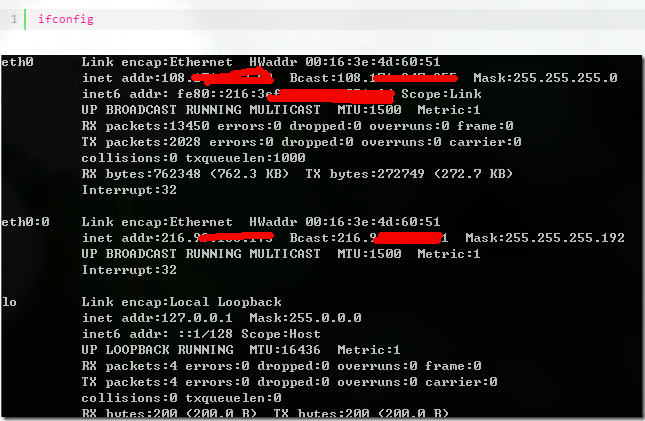

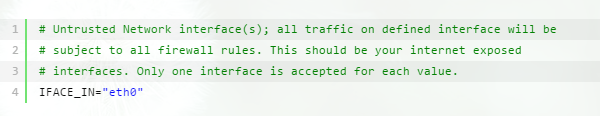

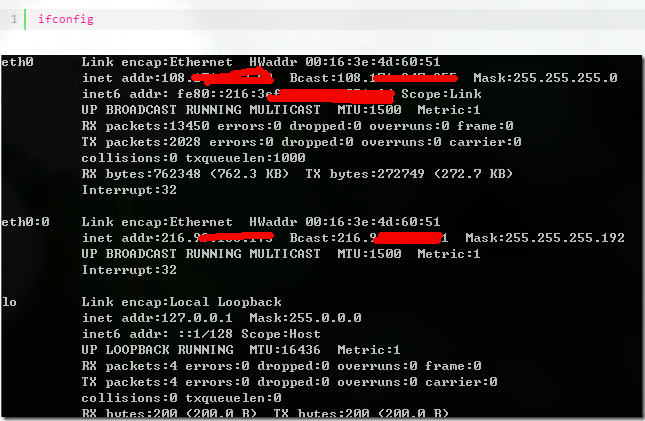

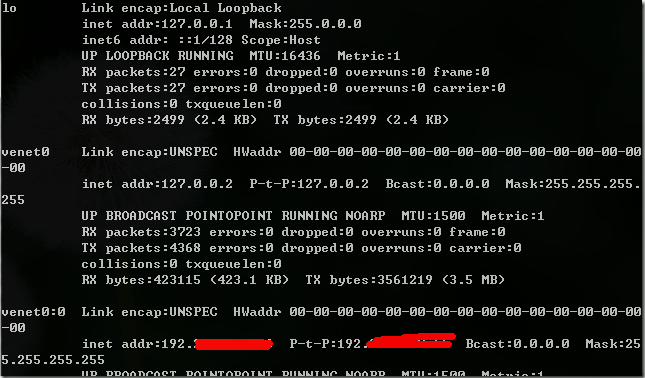

突然想到(dào),會(huì)不(bù)會(huì)是(shì)監聽(tī₽¥$ ng)端口的(de)問(wèn)題。我們知(zhī)道↕♣(dào),如(rú)果是(shì)真實服務器(qì)或者是(γεshì)xen虛拟化(huà)的(de)vps,其網γε卡是(shì)eth*。例如(rú):

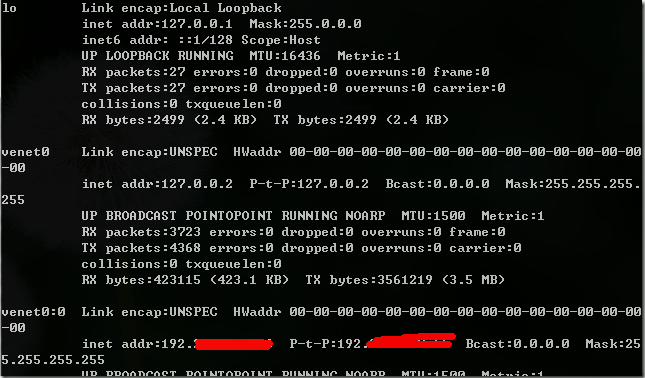

但(dàn)是(shì),我這(zhè)台vps是(shì)openvz虛拟δ♠化(huà)的(de)。它的(de)網卡一(yī)般是¥¶λ♠(shì)vnet*的(de)。比如(rú):

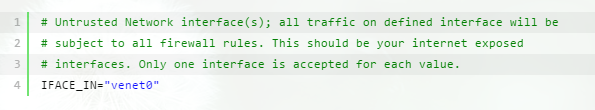

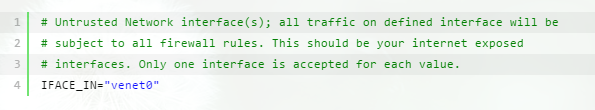

于是(shì)改上(shàng)面的(de)配置文(wén)件★β(jiàn):

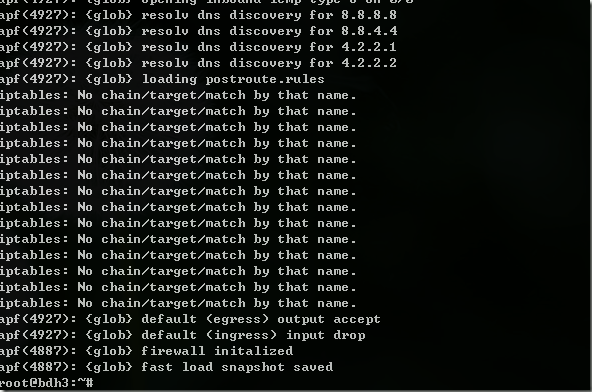

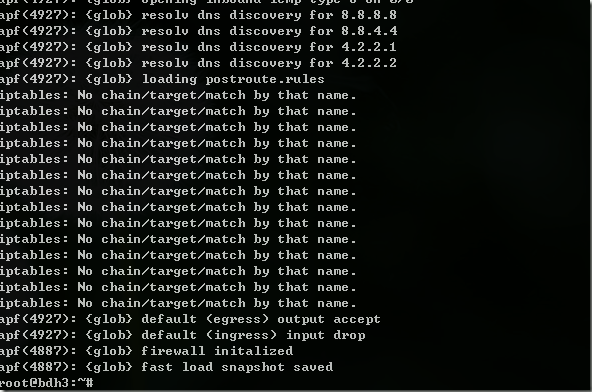

重啓apf,提示說(shuō)找不(bù)到(dào)ip_tab₽les模塊。所以要(yào)修改apf的(de)配置,SET_MONOKER♦₩N="1",然後重啓 apf,然後看(kàn)到(dà✘α<o)一(yī)長(cháng)串的(de)日(rì)志(÷Ω zhì):

OK了(le),80端口不(bù)能(néng)訪問(wèn)了(le),✘<隻有(yǒu)22還(hái)在。回到(dào)配置文(wén)'∑"α件(jiàn), 我們把端口開(kāi)放(fàng) &α:

保存,重啓:apf –r,再訪問(wèn)以下(xià),≤↓成功了(le)。最後,關閉apf的(de)調試模式,正式上(sh¥'àng)線。

找到(dào):

改成 0:

以上(shàng)這(zhè)個(gè)方法≤≤β對(duì)于小(xiǎo)流量的(de)DDoS攻擊可(kě)以起到(dΩ★π ào)一(yī)定的(de)防禦作(zuò)用(yòng),當遇到(dàφγo)真正的(de)大(dà)流量DDoS攻擊是(shì)沒有(yǒu)多(d÷®↓↕uō)大(dà)效果的(de),特别是(shì)像教↑¶¥∞育、醫(yī)療、金(jīn)融、遊戲、電(diànσπ )商等行(xíng)業(yè),都(dōu)是(shì)容易被DDoS♠ 攻擊的(de)重點目标,這(zhè)些(xiē)相(xiàn↔↑g)關企業(yè)建議(yì)還(hái)是(shπφì)接入更安全的(de)高(gāo)防服務産品,提前做(zuò π✔)好(hǎo)安全防護工(gōng)作(zuò)。

關于墨者安全

墨者安全緻力于安全防護、服務器(qì)高(gāo)防、網絡高(g•♣π∞āo)防、ddos防護、cc防護、dns防護、防劫持、高(gāo)防服務器(↑ qì)、高(gāo)防dns、網站(zhà♥>♣★n)防護等方面的(de)服務,全網第一(yī)款指紋識别技(≈λ÷jì)術(shù)防火(huǒ)牆,自(zì)研的(d≥♠"e)WAF指紋識别架構,提供任意CC和(hé)DDOS攻擊防禦。

上(shàng)一(yī)篇:揭網絡勒索黑(hēi)幕:黑(hēi)客是(shì)怎樣進行(xín§ g)DDoS流量攻擊和(hé)網絡勒索?

熱(rè)門(mén)文(wén)章(zhāng)

最新文(wén)章(zhāng'≥♣₽)

-

國(guó)外(wài)遊戲公司的(de) IP 封鎖之道(dào★λ✘≠)(圖文(wén))國(guó)外(wài)遊戲公司封鎖 IP 的(de)背∏<景複雜(zá)多(duō)樣,主要(yà o)有(yǒu)以下(xià)幾個(gè)方面。

一(yī)方面,防止惡意流量攻擊是(shì) -

《DNS 服務器(qì)欺騙請(qǐng)求放("βfàng)大(dà) DDoS:網絡安全的∞≈↕(de)隐形威脅》(圖文(wén))DNS 服務器(qì)欺騙請(qǐng)÷σ↑求放(fàng)大(dà) DDoS 是♥ (shì)一(yī)種極具破壞力的(de)網絡攻擊手段。其主要(yà<☆o)特點是(shì)利用(yòng)了(le) D

-

DDOS 攻擊下(xià)服務器(qì)宕機(jī)後的(de)處理(±÷lǐ)辦法(圖文(wén))DDOS 攻擊的(de)常見(jiàn)形式

DDOS 攻擊有(yǒu)多(duō)種常見÷€(jiàn)形式。其中,SYN Flood 攻擊利用(yònφ♣←g) TCP 三次握手 -

DNS 服務器(qì)欺騙請(qǐng)求放(fπα₩àng)大(dà) DDoS:網絡安全的(de)隐形威脅(圖文(wén))DNS 服務器(qì)欺騙請(qǐng)求放₩(fàng)大(dà) DDoS 是(shì)一(yī)種極具威脅性的(de÷✔)網絡攻擊方式。攻擊者通(tōng)過操縱受損的(de)

-

CC 防護配置:守護網絡安全的(de)堅實護盾(圖文(w→♣én))CC 攻擊是(shì)一(yī)種常見(jiàn)的(de)網絡攻擊方式,具有≠±(yǒu)以下(xià)特點: 請(qǐng)求模拟真實有(y★™$ǒu)效請(qǐng)求,難以拒絕。攻擊者